Dane są bardzo ważnym zasobem organizacji. Każda przechowuje ogromną ilość informacji, w celu prowadzenia działalności, analiz rynkowych czy świadczenia usług. Niezwykle ważne jest, aby wszystkie dane chronić przed wyciekiem i dostępem nieupoważnionych osób. W tym celu należy regularnie przeprowadzać audyty bezpieczeństwa baz danych.

Co to jest bezpieczeństwo baz danych?

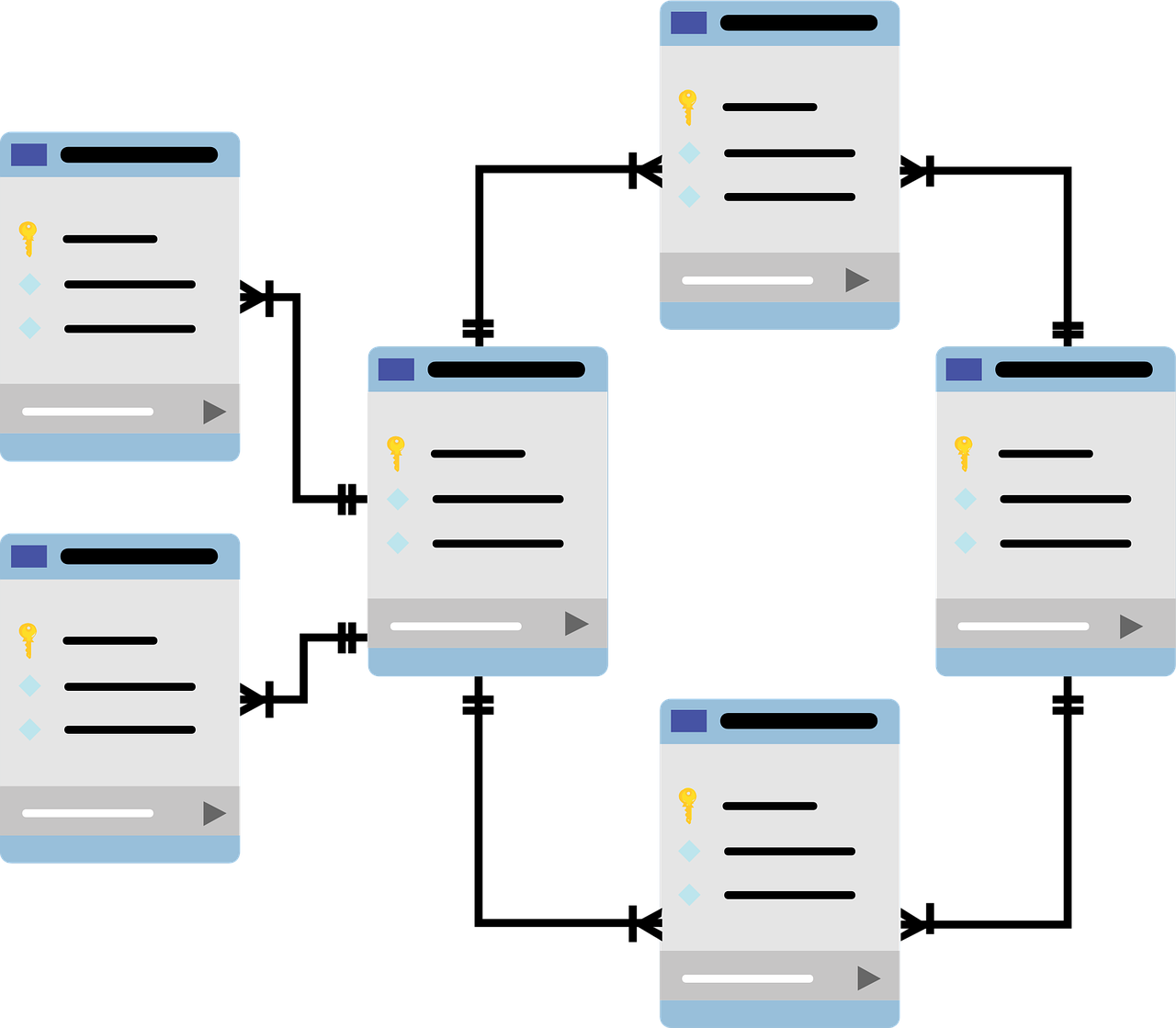

Bezpieczeństwo baz danych jest ściśle powiązane z różnymi środkami, praktykami i procedurami mającymi zapewnić integralność, dostępność i poufność informacji. O ochronę należy zadbać zarówno w sprzęcie, jak i wszelkich aplikacjach do gromadzenia danych. Nieprzestrzeganie zasad prowadzi do konsekwencji finansowych, prawnych i wizerunkowych.

Zgodnie z regułą Andersa, im wyższy jest wymagany poziom bezpieczeństwa danych, tym mniejsza jest dostępność i funkcjonalność. Gdy chcesz rozwinąć te dwa aspekty, musisz liczyć się z ryzykiem wycieku danych i skutecznych ataków hakerskich.

Jakie zabezpieczenie bazy danych, warto zastosować?

Aby przeciwdziałać cyberatakom, należy działać kompleksowo. Niezbędne jest budowanie podstawowej świadomości na temat zasad bezpieczeństwa wśród pracowników. Utrata poufności danych skutkuje konsekwencjami prawnymi, jak i wizerunkowymi.

Przeczytaj również

Zabezpieczenie bazy danych możesz wykonać, stosując jedną z poniższych metod technicznych:

- Kontrola dostępu — wymagana jest autentykacja i autoryzacja. Dostęp do poufnych danych powinny mieć wyłącznie osoby, które potrzebują informacji do wykonywania obowiązków zawodowych. Dostęp należy udzielać tylko w niezbędnym zakresie.

- Szyfrowanie — zabezpieczenie kryptograficzne stosowane do ochrony najważniejszych danych. Zbiór danych może odszyfrować tylko upoważniona osoba. Szyfrowanie ma miejsce także podczas przesyłania danych między klientem a bazą danych.

- Zabezpieczenie warstwy aplikacji — naruszenie integralności bardzo często ma miejsce na skutek ataku typu SQL Injection. Niezbędne jest stosowanie zabezpieczeń typu Web Application Firewall.

- Backup — bazy danych mogą ulec awarii, wskutek problemu technicznego. Trwała utrata danych, ma poważne konsekwencje dla organizacji, a bez regularnego wykonywania kopii zapasowej, jest bardzo realna.

Czym jest audyt bezpieczeństwa baz danych?

Audyt bezpieczeństwa baz danych to proces oceny, analizy i weryfikacji środków zabezpieczających, których celem jest ochrona informacji. Audyt pozwala zidentyfikować luki w zabezpieczeniach, nieprawidłowości w polityce dostępu, a także w procedurach zarządzania danymi. Ocenia, czy prawna ochrona baz danych jest zgodna z RODO (GDPR), HIPAA czy PCI-DSS.

Usługi programistyczne i marketingowe w Twoim mieście

.

W jakim celu jest przeprowadzany audyt bezpieczeństwa danych?

- Wytypowanie słabych punktów w zabezpieczeniach. Podczas audytu są wykrywane błędy techniczne np. zła konfiguracja ustawień, brak szyfrowania danych, ale również problemy proceduralne, czyli brak regularnych kopii zapasowych, niewłaściwa polityka zarządzania użytkownikami.

- Sprawdzenie polityki bezpieczeństwa. Każda firma musi określić, jakie zasady stosuje do zabezpieczenia baz danych. W wewnętrznym regulaminie powinna wytypować, kto ma dostęp do informacji. Audyt sprawdza, czy wszystkie zapisy są odpowiednie i aktualne, a także respektowane w codziennej pracy.

- Ocena zgodności z przepisami. Najważniejsze jest, aby bezpieczeństwo bazy danych było regulowane w firmie, zgodnie z aktualnymi normami. Brak zgodności z przepisami skutkuje nałożeniem kary finansowej lub innymi konsekwencjami prawnymi.

- Edukacja na temat bezpieczeństwa. Specjaliści przeprowadzający audyt mogą przeprowadzić krótkie szkolenie, które wskaże pracownikom organizacji najważniejsze obszary wymagające przestrzegania szczególnych zasad bezpieczeństwa. Pracownicy, poznając potencjalne zagrożenia, zrozumieją, jak ważne jest zabezpieczenie baz danych i przestrzeganie ustalonych zasad.

Z jakich elementów składa się audyt sprawdzający zabezpieczenie bazy danych?

Audyt składa się z kilku etapów, których podstawowym celem jest ocena stanu zabezpieczeń:

- Ocena konfiguracji bazy danych — kontrolowane są ustawienia uprawnień użytkowników, sposób przechowywania danych, używane mechanizmy uwierzytelniania oraz zabezpieczenia, jak szyfrowanie danych w ruchu i spoczynku.

- Ocena procedur dostępu i zarządzania tożsamościami — audyt weryfikuje, kto ma dostęp do informacji, a także jakie uprawnienia mają poszczególni użytkownicy. Sprawdzane są również procedury przyznawania oraz odbierania dostępu.

- Ocena polityki tworzenia kopii zapasowych i odzyskiwania danych — kontrola obejmuje regularność wykonywania backupu, a także sprawdzenie zabezpieczenia baz dany przed nieautoryzowanym dostępem.

- Ocena monitoringu i rejestrowania zdarzeń — sprawdzane jest, jak działa monitoring w organizacji, czy są zapisywane logi dotyczące aktywności użytkowników i systemów.

- Testy podatności i zgodności — pomagają wytypować luki, które obniżają zabezpieczenie bazy danych.

Dlaczego warto zdecydować się na audyt sprawdzający bezpieczeństwo baz danych?

Przeprowadzając audyt bezpieczeństwa baz danych, uzyskujesz szereg korzyści:

- identyfikowane i usuwane są luki w zabezpieczeniach,

- masz pewność, że działasz zgodnie z przepisami i unikasz potencjalnych kar,

- Twoi pracownicy mają świadomość potencjalnych zagrożeń i wiedzą, jak ważne jest bezpieczeństwo baz danych,

- zyskujesz zaufanie klientów i partnerów biznesowych, którzy wiedzą, że ich dane w Twoich rękach są maksymalnie bezpieczne.

Najczęstsze błędy wykrywane podczas audytu bezpieczeństwa baz danych

Audytor bierze pod lupę wszystkie obszary niezbędne do zapewnienia bezpiecznego przechowywania baz danych. Oto najczęściej wykrywane błędy w zabezpieczeniach podczas kontroli.

Nieprawidłowe zarządzanie uprawnieniami i dostępem

W niektórych firmach bardzo luźno podchodzi się do przyznawania szerokich uprawnień dostępowych, bez regularnych kontroli nad tym procesem. W konsekwencji nieodpowiedni pracownicy mogą mieć dostęp do danych i funkcji, których nie potrzebują do prawidłowego pełnienia obowiązków. Zwiększa to ryzyko nieautoryzowanego dostępu i manipulowania danymi.

Szerokie uprawnienia prowadzą również do nieumyślnych błędów, jak i celowych nadużyć. Pracownicy powinni mieć dostęp wyłącznie do danych niezbędnych przy realizacji obowiązków zawodowych.

Brak prawidłowego szyfrowania danych

Bezpieczeństwo bazy danych polega na szyfrowaniu informacji w spoczynku oraz ruchu. Niektóre dane mogą być nieprawidłowo zaszyfrowane, a także może pojawić się problem z ochroną przesyłanych danych między serwerem a aplikacją klienta.

Jeżeli dane są przechowywane lub przesyłane w formie nieszyfrowanej, bardzo często są celem ataków hakerskich. Prowadzi to do naruszenia prywatności i wielu konsekwencji prawnych oraz wizerunkowych.

Nieaktualne oprogramowanie

Częstym problemem jest ignorowanie aktualizacji oprogramowania, a także brak wprowadzania poprawek w zabezpieczeniach. Hakerzy mogą wykorzystać znane luki do przeprowadzenia ataku, czyli SQL Injection, albo ataki typu buffer overflow. Nieaktualne oprogramowanie ogranicza zabezpieczanie baz danych praktycznie do minimum i prowadzi do wielu problemów organizacyjnych.

Słabe mechanizmy monitorowania i rejestrowania zadań

Bez monitorowania w czasie rzeczywistym nie można na czas wykryć incydentów wpływających na bezpieczeństwo baz danych. Ponadto brak logów utrudnia analizę zdarzeń i dochodzenie do przyczyn incydentów.

Przeczytaj również

Nieoptymalna konfiguracja i ustawienia bezpieczeństwa

Audyt wykrywa błędne ustawienia, które prowadzą do luk w bezpieczeństwie. Może wystąpić nieprawidłowa konfiguracja mechanizmów uwierzytelnienia, brak ograniczenia w dostępie do danych z zewnątrz czy niewłaściwe ustawienia dotyczące przechowywania danych. To wszystko zwiększa ryzyko ataku hakerskiego, podczas którego nieuprawnione osoby uzyskują dostęp do danych wrażliwych.

Nieprawidłowe zarządzanie kopią zapasową

Najczęstsze problemy to brak szyfrowania kopii zapasowej, a także brak przeprowadzania regularnych testów przywracania. Audyt wykrywa również przechowywanie baz danych w nieodpowiednich lokalizacjach. Takie działania mogą prowadzić do utraty danych i niemożności ich odzyskania, w przypadku awarii.

Jeżeli kopie zapasowe nie są odpowiednio zabezpieczone, mogą okazać się bezużyteczne. Nieszyfrowane backupy są często przechwytywane przez hakerów.

Jak ważne jest zabezpieczanie baz danych i przeprowadzanie audytu bezpieczeństwa baz danych?

Bardzo ważna jest prawna ochrona baz danych, a także stosowanie wszystkich najważniejszych zabezpieczeń, ograniczających ataki hakerskie i wyciek danych. Regularnie przeprowadzając audyt bezpieczeństwa baz danych, uzyskasz informacje, czy poziom zabezpieczeń w organizacji jest wystarczający. Kontrola wykrywa m.in. nieaktualne oprogramowania, problemy z kopią zapasową czy niewłaściwe zarządzanie uprawnieniami dostępowymi.

Stosując się do zasad bezpieczeństwa w zakresie ochrony baz danych, możesz zapobiec atakom typu injection czy DDoS. Konieczne jest przede wszystkim wdrożenie odpowiedniej polityki zarządzania zabezpieczeniami. Jeżeli do tego dojdą regularne audyty, poziom ochrony danych w Twojej firmie będzie na najwyższym poziomie.